Linux - Principes de base de l'utilisation du système

Informations sur le système

La différence fondamentale entre Linux et Unix réside dans leur modèle de distribution et de développement. Unix est généralement considéré comme un système d'exploitation propriétaire, tandis que Linux est open source. Cela signifie que le code source du noyau Linux est accessible à tous et peut être modifié et redistribué, tandis que le code source d'Unix est généralement détenu et contrôlé par une entreprise ou une entité propriétaire.

En conséquence, le noyau utilisé par chaque système est différent : Linux utilise le noyau Linux, tandis qu'Unix utilise différents noyaux en fonction de la distribution spécifique.

De plus, chaque système a ses propres distributions ou variantes. Pour Linux, cela inclut des distributions populaires telles que Debian, Ubuntu, Red Hat, et CentOS, entre autres. Pour Unix, des exemples de distributions sont Solaris (développé par Oracle) et AIX (développé par IBM). Ces distributions offrent des fonctionnalités et des caractéristiques spécifiques, ainsi que différents niveaux de support et de compatibilité matérielle.

Documentation

En général, lors de l'installation de services, les informations sont documentées dans le répertoire /usr/share/doc.

De plus, il existe plusieurs commandes pour obtenir des informations sur les commandes, telles que man, info et --help.

Il est possible de trouver des informations sur les services en consultant les sites officiels correspondants ou en recherchant des réponses sur des forums en ligne.

Arborescence

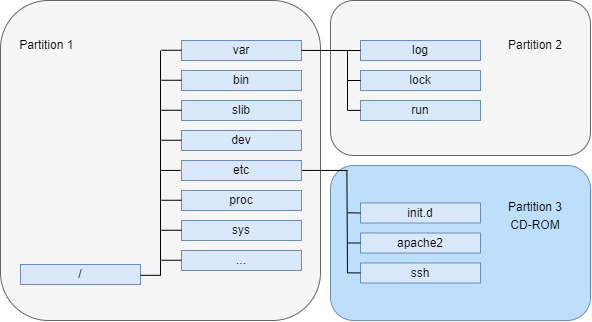

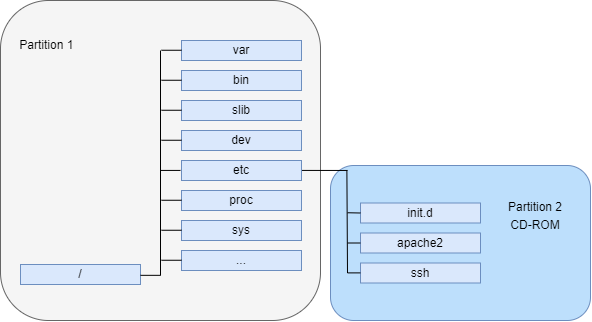

Voici l'arborescence par défaut du système depuis la / (racine).

- var : Ce répertoire regroupe tous les fichiers de données variables comme les logs systèmes ainsi que des logs sur les différents services, les services en cours d'exécution et autres. Ce dossier fait parti des répertoires qui prennent le plus de place selon le nombre de service qui tourne sur la machine. Nous avons notamment /var/lib qui contient les fichiers pour les bases de données (SGBD). Aussi, /var/log qui contient tous les fichiers de logs systèmes et applicatifs. Nous pouvons trouver également /var/lock qui contient des fichiers pour chaque application en cours d'exécution afin d'éviter de les lancers deux fois. Le fichier est automatiquement supprimer lors de l'arrêt du service. Dans le même fonctionnement, il existe /var/run qui a comme information supplémentaire le Processus ID (PID) Un autre, /var/spool qui contient la file d'attente pour les impressions, les mails, tâches planifiés, etc. Un dernier, /var/tmp qui à le même fonctionnement que le répertoire pour les fichiers temporaire (tmp), sauf qu'ici, il conserve les données plus longtemps. Généralement, une partition est réservé pour ce répertoire.

- bin : Ce répertoire contient les exécutables qui sont nécessaire au bon fonctionnement du système. On peut retrouver les commandes comme date ou nano.

- sbin : Ici on retrouve toutes les commandes pour l'administration du système comme par exemple iptables ou adduser.

- lib : C'est un répertoire qui contient les librairie afin que les commandes puissent fonctionner. Les exécutables des dossiers bin et sbin utilisent donc ce répertoire.

- dev : Il contient tous les périphériques connecté au système. Par exemple, le lecteur CD-ROM aura un fichier dans le dossier /dev/cdrom, tout comme une clé USB ou autre. Pour savoir à quoi correspond le dernier périphérique connecté nous pouvons utiliser la commande dmesg qui nous donnes donc les informations en question. Si on reprend l'exemple de la clé USB, il y aura un dossier ce nommant /dev/sdb et un sous dossier /dev/sdb1 si une partions est existante. On peut également voir quel nom de dossier correspond à quel identifiant en faisant la commande ls -ltr dans le répertoire /dev/disk/by-id/

- etc : Contient tous les fichiers ne trouvant pas leur place dans les autres dossier. Nous pouvons par exemple /etc/init.d qui sert à démarrer les scripts ou les services de la machine.

- proc : Il ne prend aucune place sur le disque, il stocké sur la RAM et il contient des fichiers qui concernent des informations sur le système comme l'utilisation de la mémoire, la liste de périphériques et autres.

- sys : Ce répertoire de fichier virtuel qui à pour principal but de présenter sous forme de fichier les différents périphériques et d'indiquer les caractéristiques.

- run : Ce dossier est système de fichier virtuel qui ne prend aucune place sur le disque. Il contient les fichiers des applications comme /var/lock et les fichiers PID comme dans /var/run.

- home : Ce répertoire contient des dossiers pour chaque utilisateur du système. Les données des utilisateurs seront donc stockée dedans. Aussi, c'est ici ou les configurations spécifiques à chaque utilisateur seront présente, comme par exemple pour l'éditeur Vi, sa sera dans /home/user/.exrc

- root : Ce répertoire à le même fonctionnement que le répertoire home, il stock donc les données liés à l'utilisateur root. La seul différence, c'est qu'il est dédié uniquement à l'utilisateur root pour des raisons de sécurité.

- boot : Comme son nom l'indique, ce répertoire est consacré au démarrage de l'OS, il contient donc le noyau (Kernel) ainsi que d'autres fichier qui sont exécuté au démarrage.

- tmp : Ce répertoire correspond aux fichiers temporaire qui sont automatiquement déplacé dedans et supprimer au bout de 30 jours.

- mnt : Il est réservé au montage des périphériques sur le système.

- usr : C'est le plus volumineux du système, il contient tous les programmes qui ne sont pas dans bin et sbin ainsi que la documentation et des sources sur les différents logiciels installé. Dedans, il existe donc /usr/bin, /usr/sbin ainsi que /usr/lib qui sont des sous-répertoires qui contient des données binaire supplémentaire qui ne sont pas obligatoire pour l'administration du système. Aussi, on peut y retrouver /usr/local qui contient les applications et les documents par rapport à la machine local. Il existe également /usr/share pour la documentation, nous pouvons d'ailleurs retrouver /usr/share/info, /usr/share/man et /usr/share/doc. Pour terminer, nous avons également /usr/src qui est un répertoire qui contient les sources des programmes open source installé sur la machine.

- lost+found : Ce répertoire permet de récupérer des fichier perdu suite à un problème sur le système comme par exemple un arrêt involontaire suite à un problème d'alimentation. Il est créer automatiquement au démarrage du système.

Montage et accès aux médias amovibles

Sur les systèmes Linux, il est possible de stocker le contenu d'un dossier sur une partition différente, même si le dossier lui-même reste sur la partition principale. Cette partition peut se trouver sur un support de stockage différent.

Le premier exemple, le répertoire var est localisé sur la partition principale du disque dur, mais son contenu est stocké sur une autre partition qui se trouve également sur ce même disque.

Dans le second exemple, le dossier etc est situé sur la partition principale du disque dur, cependant le contenu est sur une autre partition qui se trouve sur un support de stockage différent, à savoir un CD-ROM.

La commande mount peut être utilisée pour monter un périphérique, comme illustré dans le deuxième exemple ci-dessus.

Manipulation des fichiers

Fichier et répertoires

Un fichier ou un répertoire doit fournir des indications sur son contenu.

Sur Windows, il n'est pas possible d'avoir deux fichiers avec le même nom dans un même dossier. Cependant, sur un système Linux, il est possible d'avoir plusieurs fichiers qui ont des noms similaires mais qui sont écrits avec des lettres majuscules ou minuscules différentes. Par exemple, un fichier nommé wiki, WIKI ou Wiki sera considéré comme trois fichiers différents.

On peut bien entendu mettre des lettres en minuscule de a à z, en majuscule de A à Z et des numéros de 0 à 9. Par contre, pour les caractères spéciaux, la plupart sont déconseillé, bloqué voir mis entre guillemet pour éviter d'avoir des confusions.

Pour avoir créer un fichier ou un répertoire caché, il suffit simplement d'ajouter un point . avant le nom du dossier ou du document.

Types de fichier

Il existe sept types de fichiers sous les systèmes Linux :

- fichier standard ;

- répertoire ;

- lien symbolique ;

- fichier pointant vers un périphérique (bloc) ;

- fichier pointant vers un périphérique (caractère) ;

- fichier tampon ;

- fichier socket.

Les principaux sont les trois premiers de la liste, ce sont ceux que on retrouve le plus souvent.

Chemins

Sur un système Linux, il ne suffit pas d'avoir un nom pour retrouver un fichier, car ce dernier peut exister à plusieurs endroit. Il faut obligatoirement avoir son chemin. Il en existe trois différents.

Absolus

Un chemin absolu est une référence de fichier qui commence à partir de la racine de l'arborescence du système d'exploitation. Ainsi, pour accéder à un fichier en utilisant un chemin absolu, il faut commencer par la racine et naviguer jusqu'au dossier spécifique contenant le fichier. Par exemple, le fichier parser.conf peut être situé dans le dossier /etc/apparmor, ce qui signifie que son chemin absolu serait /etc/apparmor/parser.conf.

Relatifs

Un chemin relatif est une référence de fichier qui est basée sur l'emplacement actuel de l'utilisateur dans l'arborescence du système de fichiers. Par exemple, si l'utilisateur se trouve dans le répertoire home et recherche le fichier parser.conf qui se trouve dans le dossier /etc/apparmor, le chemin relatif serait ../etc/apparmor/parser.conf. Si l'utilisateur se trouve dans le dossier /home/support, le chemin relatif serait ../../etc/apparmor/parser.conf.

Personnels

Un chemin personnel est un chemin d'accès qui ne peut être utilisé que pour les sous-répertoires du dossier de l'utilisateur, par exemple /home/support pour l'utilisateur support. Il permet de rechercher un fichier spécifique dans ce dossier en utilisant le symbole ~ suivi du chemin d'accès du fichier. L'utilisation du symbole ~ permet de se placer directement dans le répertoire /home/support, sans avoir besoin de spécifier le chemin complet.

Organisation physique des fichiers (Inodes et blocs)

L'organisation des fichiers physique est séparé en deux parties :

- La table des inodes ;

- Les blocs de données.

Chaque fichier sur le système linux sont constitué par une structure qui ce nomme inode (index node) contenant des informations sur le fichier. En plus de cela, nous avons des blocs de données qui contiennent des données utilisateurs qui sont stockées dans le fichier.

Inode

Les inodes sont regroupés dans une table et sont identifiables par un numéro. Ils contiennent la totalité des informations d'un fichier, sauf son nom et son contenu :

- Type de fichier ;

- Droit d'accès sur le fichier ;

- Nombre de liens physiques (références) ;

- UID : ID de l'utilisateur propriétaire du fichier ;

- GID : ID du groupe propriétaire du fichier ;

- Taille réelle que le document fait ;

- Date de la dernière modification faite sur le fichier et consultation ;

- Adresse qui pointe vers les blocs de données qui constituent le fichier.

Il est possible d'avoir ces informations à l'aide de la commande stat ou ls -ld

Blocs de données

Les données d'un fichier (ex. nom du fichier et contenu) sont stockées dans des blocs de données qui sont eux-mêmes stockés sur le disque dur.

En résumé, l'inode est une structure de données qui contient des informations sur un fichier ou un répertoire spécifique, tandis que les blocs de données sont les unités de stockage de base utilisées pour stocker les données réelles d'un fichier sur le disque dur. Ensemble, ils permettent au système de fichiers Linux de gérer efficacement les fichiers et les répertoires stockés sur le disque dur

Droit d'accès aux fichiers

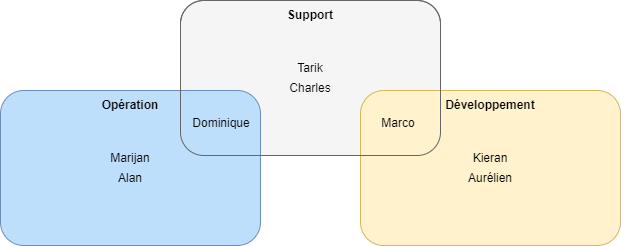

Comme sur tout OS standard, les distributions Linux sont capable de faire du multiutilisateurs. C'est ce qui permet d'avoir plusieurs utilisateurs sur la même machine tout en ayant chacun sont propre répertoire privé. Chaque utilisateur doit faire parti d'un groupe au minimum et il est possible de l'ajouter dans combien on souhaite afin de pouvoir par exemple gérer des accès sur des répertoires partagées.

Dans l'exemple ci-dessus, nous pouvons retrouver les informations suivantes :

- Tarik et Charles font parties uniquement du groupe Support ;

- Dominique fait partie du groupe Support mais fait également partie du groupe Opération ;

- Marco fait également parti du groupe Support, mais lui aussi, fait partie d'un autre groupe qui est Développement ;

- Marijan et Alan font partie du groupe Opération ;

- Kieran et Aurélien font partie du groupe Développement.

Tous les utilisateurs ont leurs propres UID (User ID) ainsi que les groupes ont leurs propres GID (Group ID). Ce dernier est utilisé pour déterminer l'utilisateur ou le groupe propriétaire d'un fichier.

Hiérarchie des utilisateurs

Il existe principalement trois types d'utilisateur différent sur un système Linux.

- root : cet utilisateur dispose des droits d'accès les plus élevés et n'est pas soumis aux questions de droit. Toutefois, il est déconseillé de l'utiliser comme compte principal. Il est pratiquement en mesure d'effectuer toutes les actions sur le système, étant donné que les fichiers se basent sur des identifiants et que cet utilisateur possède le UID 0. Pour le groupe, il fait parti du GID 0 également, donc le groupe administrateur.

- standard : les utilisateurs standard sont ceux qu'on peut créer pour que des personnes réels ce connectent au système et puisse l'utiliser. Les User ID des utilisateurs standard est supérieur à 999. Les groupes ont également un Group ID supérieur à 999.

- service : ces utilisateurs ne sont pas affecté à des personnes réels mais uniquement à des applications installés sur le système. Cela facilite la gestion des droits d'accès pour les services et démons. Leurs UID ce trouvent entre 1 et 499. Le GID des services ce trouvent entre 1 et 999.

Sudoers

Pour des questions de sécurité sur les système linux, les utilisateurs standards n'ont pas les droits suffisants afin d'effectuer des opérations tel que des installations de paquet sur la machine.

Afin d'effectuer des opérations, nous avons deux possibilités. La première et la moins recommandé est d'utiliser l'utilisateur root. Cela peut devenir très dangereux dans le cas où on fait une mauvais manipulation.

La deuxième est d'installer le paquets sudo et de gérer les autorisations pour les utilisateurs depuis ce dernier :

root$ apt install sudo

Pour ajouter des droits aux utilisateurs, il faut ce rendre dans le fichier /etc/sudoers.d :

root$ cat /etc/sudoers.d # # This file MUST be edited with the 'visudo' command as root. # # Please consider adding local content in /etc/sudoers.d/ instead of # directly modifying this file. # # See the man page for details on how to write a sudoers file. # Defaults env_reset Defaults mail_badpass Defaults secure_path="/usr/local/sbin:/usr/local/bin:/usr/sbin:/usr/bin:/sbin:/bin" # Host alias specification # User alias specification # Cmnd alias specification # User privilege specification root ALL=(ALL:ALL) ALL # Allow members of group sudo to execute any command %sudo ALL=(ALL:ALL) ALL # See sudoers(5) for more information on "@include" directives: @includedir /etc/sudoers.d

Il est possible de laisser les droits totaux comme pour l'utilisateur root en ajouter cette ligne :

# Allow Marijan to run any command marijan ALL=(ALL:ALL) ALL

Sinon, on peut autoriser uniquement certaines opérations :

# Allow Marijan only to reboot the system marijan localhost=usr/bin/shutdown -r now

Il est également possible d'autoriser des groupes. La seul différence, c'est qu'il faut ajouter le symbole pourcentage (%) devant le nom du groupe.

Fichiers de Contrôle d'Accès

Il existe trois différents fichiers de contrôle d'accès sur Linux qui donnent certaines informations au sujet des utilisateurs et des groupes.

Le premier ce trouve dans le fichier /etc/passwd. Contrairement à ce que son nom indique, nous n'avons aucune information sur le mot de passe (password). Nous pouvons trouver les informations suivantes sur l'utilisateur :

marijan$ grep -i Marijan /etc/passwd support:x:1000:1001::/home/marijan:/bin/bash

Voici dans l'ordre de séparations (:) ce que représente chaque parties de la ligne :

- Nom d'utilisateur ;

- Mot de passe (X) ;

- UID ;

- GID ;

- Répertoire personnel ;

- Shell ;

Le mot de passe ce trouve dans un autre répertoire qui est etc/shadow. Cependant, le mot de passe est haché, il est donc impossible de le savoir. Nous pouvons tout de même trouver diverses informations sur le mot de passe :

marijan$ grep -i Marijan /etc/shadow marijan:$y$j9T$vsrjapt.8tYJySGDOq2r0.$TJf4/wgZksqKPfYnNemh/G2YMFItBApEqnYsLltqco1:19737:0:99999:7:::

- Nom d'utilisateur ;

- Mot de passe (haché) ;

- Date de la dernière modification ;

- Le délais minimum avant de changer de mot de passe ;

- Le délais maximum avant de changer de mot de passe ;

- Le délais avant de prévenir l'utilisateur de changer de mot de passe ;

- Le délais après l'expiration du mot de passe avant de passer l'utilisateur en inactif ;

- La date d'expiration du mot de passe ;

Pour les informations du groupe, ils ce trouvent dans le répertoire /etc/group :

marijan$ grep -i Marijan /etc/group support:x:1001:marijan

- Nom du groupe ;

- Mot de passe ;

- GID ;

- Membres ;

Tous ces fichiers ne sont pas modifiable au travers d'un éditeur de texte comme VIM. Ils doivent être défini à la création ou alors modifier avec la commande usermod.

Accès

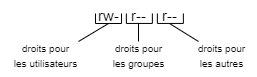

Les droits sur un fichier sont séparé en trois parties :

- Utilisateur : le propriétaire du fichier, celui qui a créé le fichier ;

- Groupe : par défaut, lors de la création d'un fichier il prend le groupe où l'utilisateur ce trouve. Cependant, il est possible de modifier ;

- Autre : concerne toutes les autres personnes qui ne sont soit pas propriétaire du fichier ou dans le groupe défini.

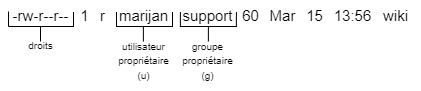

Nous pouvons d'ailleurs retrouver ces informations dans les détailles d'un fichier :

Dans l'exemple ci-dessus, nous pouvons voir que le fichier wiki appartient à l'utilisateur marijan et au groupe support. La partie droit au début concerne les accès disponible pour l'utilisateur, le groupe et les autres. Plus précisément :

Comme nous pouvons le voir dans l'image ci-dessous, il existe trois niveaux de droit différents :

- r : le droit Read permet de lire le fichier ;

- w : le droit Write permet d'écrire dans le fichier ;

- x : le droit eXecute permet d'exécuté le fichier.

Ici, l'utilisateur marijan à l'autorisation de lire et d'écrire dans le fichier. Par contre, le groupe support ainsi que les autres ont le droit uniquement de lire le contenu du fichier.

Pour les dossiers, c'est un peu plus complexe. Il est obligatoire d'avoir le droit d'exécuter (x) afin de connaître l'inode des fichiers dans le répertoire et de lire (r) pour connaître leurs noms. Car comme vu sous le chapitre d'organisation des fichiers, le nom est une chose, mais pour avoir les données il faut avoir l'inode. Afin de pouvoir supprimer/modifier/créer des dossiers, c'est le droit d'écriture (w) qui entre en jeu.

Accès supplémentaire

Il existe d'autres droits en plus qui sont moins connu et utilisé dont notamment le SUID, SGID et Sticky Bit.

- SUID : Concerne le droit d'exécuté des fichiers par le propriétaire par un s (minuscule). Cette lettre signifie que n'importe quel utilisateur pourra exécuté l'objet. Utilisé par exemple avec le fichier passwd. On peut également définir l'exécution par un S (majuscule), cela veut dire que uniquement le propriétaire et les membres du groupe lié pourront exécuté l'élément. Même si le S ressemble beaucoup au simple droit d'exécuté, il est plus restreint et donc plus sécurisé.

- SGID : Même concept que pour le SUID, sauf qu'il s'applique sur les groupes. Si on active le SGID sur un dossier par exemple, lorsqu'un utilisateur du groupe créer un fichier, ce dernier héritera des droits du dossier parent.

- Sticky Bit : Concerne le droit de suppression par un t (minuscule), cela signifie que uniquement le propriétaire du fichier pourra supprimer le fichier même si les autres ont le droit de lecture et écriture. Cela permet d'empêcher la suppression malveillante des autres utilisateurs, tout en leur laissant la possibilité de lire et écrire. Lorsque le droit est un T (majuscule), cela veut dire que tout le monde possédant le droit d'écrire et lire pourront supprimer le fichier.

Ces types d'accès sont pratiques pour les travaux en groupe. Si on reprend l'exemple au tout début, nous avons Marijan et Dominique qui sont dans le groupe Operation. Pour Marijan, c'est le groupe principale. Par contre, pour Dominique, ce n'est pas le cas.

id marijan uid=1001(marijan) gid=1004(operation) groups=1004(operation) id dominique uid=1002(dominique) gid=1002(support) groups=1002(support) 1003(operation)

Marijan à créer un groupe nommé Operation-Public. L'utilisateur propriétaire est donc Marijan et le groupe est Operation. Afin que les fichiers et dossiers que les autres membres vont créer héritent des mêmes droit que le dossier parent, Marijan à activer le SGID.

mkdir Operation-Public chmod g+s Operation-Public ls -l drwxrwsr-x 2 marijan operation 4096 Apr 4 10:23

Maintenant, tous les membres qui vont créer des fichiers et dossiers dedans auront comme propriétaire leur compte, mais comme groupe et droit celle du dossier parent. Cela permet que tous les membres du groupe du répertoire parent pourront accéder au fichier et y travailler, même s'ils n'ont pas créé le fichier eux-mêmes.

Imaginons maintenant que Marijan avec le Sticky Bit, cela veut dire que tous les membres de Operation ne pourront plus supprimer ou éditer les fichiers des autres utilisateurs du groupe. Ils pourront uniquement le faire sur leur propre fichier.

chmod +t Operation-Public ls -l drwxrwsr-t 2 marijan operation 4096 Apr 4 10:23 Operation-Public

Donc lorsque Dominique va tenter de supprimer ou d'éditer le fichier de Marijan, il ne pourra pas le faire car il n'a plus les droits nécessaire.

ls -l /Operation-Public/ -rw-r--r-- 2 marijan operation 4096 Apr 4 10:53 Marijan_File

Gestion des processus

Un processus sur Linux est un programme en cours d'exécution. Le système d'exploitation est capable de gérer et d'exécuté plusieurs processus en simultané.

Les processus qui tournent en permanence sont appelé les processus démon. Ces derniers comportent toujours un d à la fin de leur nom pour démon. Par exemple, pour le serveur web Apache, on a httpd.

Arborescence de processus

Tous les processus sont identifié par un PID (Processus IDentifier) et ce dernier est un numéro donné par le noyau au lancement du programme en question, il est donc pas possible de le choisir. Le noyau du système utilise une table pour la gestion des différentes tâches.

Deux primitives composent un processus :

- fork : permet de créer un clone d'un processus ;

- exec : permet au clone créer d'exécuté un programme différent.

Il existe donc une affiliation entre processus, un fils et un père. Tous les processus ont un père, sauf le premier qui est init (pour toutes les distributions avec la méthode SysV ou Systemd sur les plus récentes). Le PID de init est obligatoirement 1.

En avant-plan et arrière-plan

Il existe principalement deux types de processus, ceux qui s'exécute en avant-plan et ceux en arrière-plan.

Les processus en premier plan empêchent l'utilisateur d'interagir avec le terminal tant qu'ils ne sont pas terminés. Par exemple, lorsqu'on installe un paquet ou qu'on utilise vim, on ne peut rien faire d'autre que soit attendre la fin de l'installation, soit fermer la fenêtre vim.

Les processus en arrière-plan permettent à l'utilisateur de continuer à interagir avec le terminal et d'autres programmes pendant qu'ils s'exécutent. Pour exécuter un programme en arrière-plan, on peut ajouter le caractère & à la fin du nom du processus.

Shell

Il existe effectivement des interfaces graphiques pour la plupart des distributions Linux, mais l'utilisation de ligne de commande reste quelque chose de primordiale.

Effectivement, pour mieux comprendre le système et pour gagner en productivité, il est recommandé de privilégier le shell.

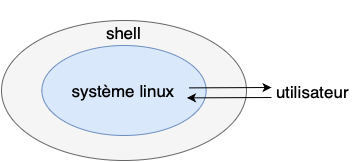

Le shell est automatiquement exécuté lorsque l'utilisateur ce connecte au terminal. C'est ce dernier qui permet de faire la traduction entre l'utilisateur et le système et d'exécuter des commandes sur ce dernier.

Nous pouvons comme le montre le schéma ci-dessous, voir le shell comme une coquille entre le système et l'utilisateur.

Il existe différents shell disponible sur les systèmes Linux, mais celui qui va nous intéresser est le Bash.

Kernel

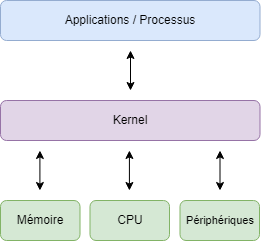

Le noyau, tel que celui utilisé dans Linux, constitue le fondement essentiel d'un système d'exploitation. Il assure la liaison entre le matériel (hardware) et le logiciel (software) d'un système d'exploitation.

Pour illustrer, on pourrait le comparer à une bibliothèque, où d'un côté se trouvent les livres, les postes de travail et les ressources d'étude, et de l'autre, les étudiants. Le noyau agit alors comme le bibliothécaire qui facilite la communication et la gestion des ressources entre ces deux parties distinctes.

Fonctionnalités

Le kernel est responsable de quartes important tâches :

- La gestion de la mémoire ;

- Quel processus à besoin du CPU et pour combien de temps et à quel quantité ;

- Interpréter les appareils physiques ;

- Recevoir les tâches pour des services de la part des processus.

Le noyau est Monolithique, ce qui signifie qu'il est arrive à gérer plusieurs opérations par lui même comme par exemple la mémoire ainsi que l'utilisation du CPU. Il est également Modulaire car il est capable d'étendre ces capacités dynamiquement.

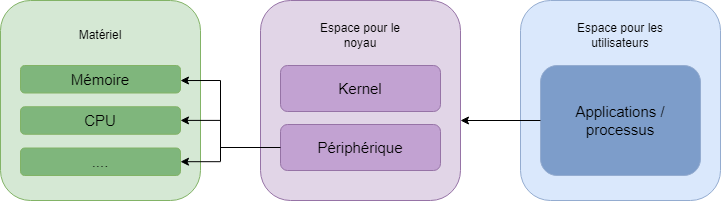

Le fonctionnement d'un processus est divisé en deux parties. D'un côté, nous avons donc le noyau avec les périphériques. Ceux-là sont donc gérer uniquement par le kernel, les processus et application n'ont pas accès. De l'autre, nous avons donc les processus et les applications.

Donc, imaginons qu'un application à besoin d'utiliser une partie de la mémoire où le CPU, comme indiqué dans le point 4 ci-dessus, c'est le kernel qui va prendre en charge la tâche et allouer l'espace nécessaire pour le bon fonctionnement de l'application.

Versions

Il est possible de voir la version du kernel utilisé sur Linux avec la commande suivante :

marijan$ uname Linux

Il est possible d'avoir plus de détails sur le noyau en utilisant l'option suivante dans la commande :

marijan$ uname -r 5.10.0-27-amd64

- 5 : version du kernel ;

- 10 : version majeur ;

- 0 : version mineur ;

- 27 : Réalisations de patchs ;

- amd : distribution spécifique.

Hardware

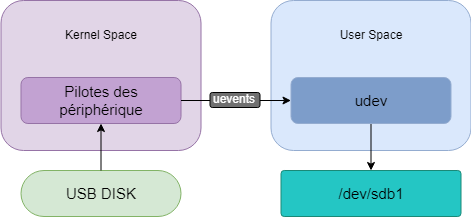

Quand une source externe, telle qu'une clé USB, est connectée à un ordinateur fonctionnant sous le système d'exploitation Linux, voici ce qui se passe :

- Dans un premier temps, c'est l'espace du noyau qui va prendre l'information en détectant un nouveau périphérique connecté en chargeant les pilotes.

- Ensuite, un event va être généré et cet event est intitulé uevents par le système et va être transmis à l'espace utilisateur sur le processus udev.

- udev est responsable pour créer dynamiquement un espace node dans le répertoire /dev du système de fichier. Le contenu de la source externe va être visible depuis ce dernier.

Pour vérifier si une source externe est connecté à la machine, nous pouvons utiliser la commande suivante :

marijan$ dmesg

Il est possible de filtrer afin de trouver par exemple une clé USB en utilisant la commande grep.

Lors du démarrage de la machine, nous voyons pleins de ligne défilant à toutes vitesses. Ce sont les informations du kernel, dont notamment le chargement des pilotes pour les périphériques.

Outils

La commande udevadm permet la gestion pour udev en interrogeant ce dernier pour accéder à sa base de donnée des périphériques connectés :

marijan$ udevadm info --query=path --name=/dev/sda5 /devices/pci0000:00/0000:00:15.0/0000:03:00.0/host0/target0:0:0/0:0:0:0/block/sda/sda5

Cependant, il est obligatoire de préciser le nom exact du nœud afin de récupérer les informations.

Il est également possible de monitorer les derniers appareils connectés, déconnectés, etc. :

marijan$ udevadm monitor UDEV - the event which udev sends out after rule processing KERNEL - the kernel uevent

Pour trouver quel périphérique est connecté à quel nœud, nous pouvons utiliser la commande suivante :

marijan$ lsblk NAME MAJ:MIN RM SIZE RO TYPE MOUNTPOINT fd0 2:0 1 4K 0 disk sda 8:0 0 32G 0 disk ├─sda1 8:1 0 487M 0 part /boot ├─sda2 8:2 0 1K 0 part └─sda5 8:5 0 31.5G 0 part ├─demo--vm--vg-root 254:0 0 30.5G 0 lvm / └─demo--vm--vg-swap_1 254:1 0 976M 0 lvm [SWAP] sr0 11:0 1 1024M 0 rom

Le nombre majeur (MAJ) défini quel type de périphérique est utilisé. Voici une liste :

- 1 : RAM

- 3 : HARD Disque ou CD ROM

- 6 : Imprimantes

- 8 : SCSI Disque

Séquence de démarrage

La séquence de démarrage du système est divisé en quatre parties :

- BIOS POST : POST signifie power-on, self-test. Dans cette partie, le BIOS démarre un POST test pour vérifier si la partie hardware de l'appareil fonctionne correctement. Si le POST ne passe pas, l'ordinateur ne va pas passer à la deuxième étape ;

- Boot Loader (GRUB2) : une fois le POST passé, le BIOS exécute le boot code qui est localisé dans le premier secteur du disque dur. Sur Linux, cette partie ce trouve dans le répertoire /boot. C'est aussi ici que on choisi quel OS on souhaite démarrer si nous avons un dual boot. GRUB2 est aujourd'hui un des boot loader primaire dans les distribution Linux ;

- Kernel Initialisation : le kernel est démarrer dans la mémoire et il exécute ces tâches dont l'initialisation des périphériques et la gestion de la mémoire et du CPU ;

- INIT Process (systemd) : le systemd monte le système de fichier, les démarres et les gèrent afin d'assurer le bon fonctionnement du système d'exploitation ;

Il est possible de vérifier le init system utilisé en exécutant la commande suivante :

marijan$ ls -l /sbin/init lrwxrwxrwx /sbin/init -> /lib/systemd/systemd

Runlevels

Sur Linux, nous avons la possibilité de démarrer le système soit en mode interface graphique, soit en mode shell directement (à condition que le système d'exploitation soit installé avec le support graphique). Ce choix dépend du niveau d'exécution runlevel sur lequel nous nous trouvons :

| Runlevel | Systemd Targets | Fonction |

|---|---|---|

| 5 | graphical.target | Démarrage sur l'interface graphique |

| 3 | multiuser.target | Démarrage sur le shell |

Effectivement, si nous sommes sur le runlevel 5, cela signifie que nous sommes sur l'interface graphique. Il est possible de vérifier le mode par défaut de le modifier avec la commande suivante :

marijan$ systemctl get-default graphical.target marijan$ systemctl set-default multi-user.target

Ici, nous avons modifier le Systemd Targets sur multiuser.target, qui est le runlevel 3 donc le shell. Il existe d'autres modes de runlevel pour des utilisations plus spécifique.

Gestionnaire de paquet

Il existe différents types de gestionnaires de paquets pour les distributions Linux existantes. De plus, il est important de souligner que pour classifier les différentes distributions, on se base sur le type de paquet utilisés.

Lorsque l'on souhaite installer une application sur notre système Linux, nous recherchons les paquets du logiciel en question. À l'intérieur, nous trouverons les informations suivantes :

- Fichier binaires du logiciel ;

- Les métadonnées ;

- Les fichiers de configuration ;

Cependant, il ne suffit pas d'installer n'importe quel package. Par exemple, si nous installons le package d'une application en format .deb sur un système Ubuntu, nous pourrions rencontrer des erreurs. Cela est dû aux différentes dépendances requises par le système d'exploitation.

Afin de faciliter la tâche aux utilisateurs pour éviter de chercher le paquet à la main, le gestionnaire de paquet intervient. Ce dernier est par défaut installer sur les système d'exploitation et va automatiser l'installation :

- Vérification de l'intégrité des paquets et de leur authenticité afin de s'assurer que cela provient d'un site sécurisé ;

- Simplifier la gestion des paquets par l'installation, la mise à jour, la configuration et la suppression des paquets une fois installé ;

- Grouper les paquets afin d'éviter les confusions pour l'utilisateur ;

- Vérifier les dépendances des paquets par rapport au système d'exploitation afin d'éviter des problèmes à l'installation.

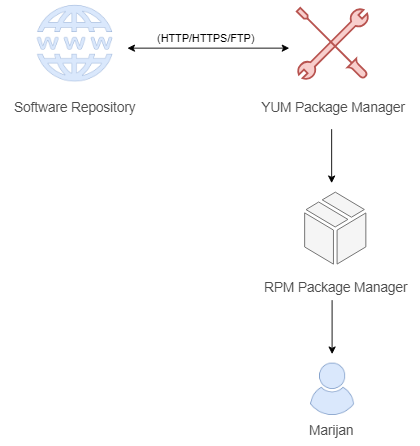

Red Hat Package Manager

Red Hat Package Manager ou RPM est le gestionnaire de paquet utilisé pour la distribution, comme son nom l'indique, Red Hat, mais pas uniquement. CentOS, Fedora ou encore d'autres distributions ce base dessus.

Voici quelques commandes par défaut pour la manipulation des paquets .rpm :

Pour l'installation, d'un paquet .rpm, nous pouvons exécuter la commande suivante :

marijan$ rpm -ivh telnet.rpm

Afin de désinstaller un paquet, exécutez la commande suivante :

marijan$ rpm -e telnet.rpm

Pour mettre à jour un paquet, faites la commande suivante :

marijan$ rpm -Uvh telnet.rpm

Par défaut, une base de données RPM est configurée sur le système dans le répertoire /var/lib/rpm. À l'intérieur, nous pouvons trouver toutes les informations sur les paquets du système. Cette fonctionnalité est pratique pour éviter les doublons de paquets, pour connaître la version du paquet et pour suivre toutes les modifications apportées au paquet depuis son installation. Nous pouvons vérifier par nous-mêmes en utilisant la commande suivante :

marijan$ rpm -q telnet.rpm

Il est possible de vérifier un paquet afin de s'assurer que tous les fichiers du paquet provienne bien du paquet originel. Cela est pratique afin de vérifier si le paquet à bien été installer depuis un site sécurisé. Voici la commande pour vérifier ce point :

marijan$ rpm -Vf <path>

Yellowdog Updater Modified

RPM n'est pas capable de gérer les dépendances des paquet par lui même, c'est pour cela qu'il existe des front-end comme Yellowdog Updater Modified, ou YUM, afin d'assurer le bon fonctionnement.

L'objectif est de simplifier la recherche de paquets et l'installation en général. En effet, YUM dispose de sa propre base de données contenant des centaines de paquets. De plus, par défaut, dans le répertoire /etc/yum.repos.d, nous trouvons un lien vers le dépôt logiciel (Software Repository). Ainsi, YUM téléchargera les paquets à partir de ce dépôt, assurant ainsi leur authenticité.

Aussi, il est possible d'installer des paquets qui ne proviennent pas de cette base de données en les ajoutant dans /etc/yum.repos.d/nginx.repo, par exemple. Cette pratique est utilisée dans les cas où la version du paquet n'est pas la plus récente dans la base de données YUM , ce qui peut parfois se produire.

Lors de l'installation d'un paquet, nous n'avons plus besoin de spécifié sont extension, simplement le nom. YUM va ensuite vérifier si il n'est pas déjà installer sur le système, puis va vérifier si il faut installer d'autres paquets afin d'assurer le fonctionnement et va mettre à jour si les paquets sont déjà présent mais pas sur la dernière version.

marijan$ yum install telnet

Il va ensuite faire un résumer du toute et va demander à l'utilisateur de confirmer l'installation.

Voici quelques commande de base sur YUM :

Il est possible de vérifier tous les paquets (.repo) installer sur le système :

marijan$ yum repolist

Avant d'installer un paquet, il est possible de vérifier ce que ce dernier va fournir :

marijan$ yum provides scp opensss-clients-7... Repo : base Matched from: Filename : /usr/bin/scp

Ici, nous pouvons apercevoir que SCP offre l'installation du paquet openssh-client.

Pour supprimer un paquet, utilisez la commande suivante :

marijan$ yum remove telnet

Pour mettre à jour, exécutez la suivante :

marijan$ yum update telnet

Il est possible de mettre à jour tous les paquets du système en une seul commande :

marijan$ yum update

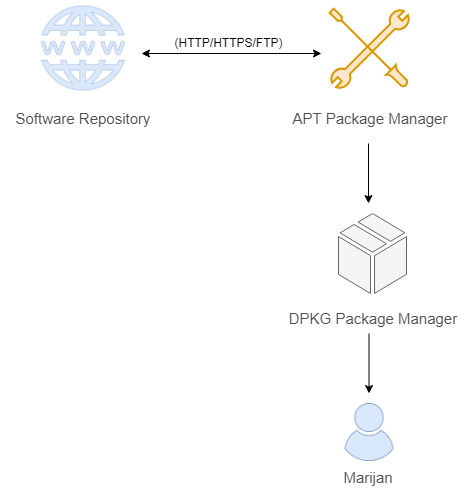

Debian Package Manager

Debian Package Manager ou DPKG est le gestionnaire de paquet utilisé pour la distrubiton, comme son nom l'indique, Debian, mais pas uniquement. Ubuntu, PureOS ou encore d'autres distributions ce base dessus.

DPKG est très similaire à RPM, il a les mêmes fonctionnalités sauf qu'il est juste moins poussé que ce dernier.

Voici quelques commande par défaut pour la manipulation des paquets .deb :

Pour l'installation, d'un paquet .deb, nous pouvons exécuter la commande suivante :

marijan$ dpkg -i telnet.deb

Afin de désinstaller un paquet, exécutez la commande suivante :

marijan$ dpkg -r telnet.deb

Pour afficher une description un paquet, faites la commande suivante :

marijan$ dpkg -l telnet.deb

Il est possible de vérifier si un paquet est déjà installer sur la machine avec la commande suivante :

marijan$ dpkg -s telnet.deb

Il est possible de vérifier un paquet afin de s'assurer que tous les fichiers du paquet provienne bien du paquet originel. Cela est pratique afin de vérifier si le paquet à bien été installer depuis un site sécurisé. Voici la commande pour vérifier ce point :

marijan$ dpkg -p <path>

Advanced Packaging Tool / Advanced Packaging Tool Get

Comme RPM et YUM, DPKG n'est pas capable de gérer l'installation des paquets nécessaire pour faire fonctionner le service qu'on souhaite. C'est pour cela que nous utilisons des front-end comme Advanced Packaging Tool, ou APT (ou APT-GET), afin d'assurer l'installation complète.

Tout comme YUM, l'objectif est de simplifier la recherche de paquets et l'installation en général. APT dispose donc de sa propre base de données contenant des centaines de paquets. De plus, par défaut, dans le répertoire /etc/apt/sources.list, nous trouvons un lien vers le dépôt logiciel (Software Repository). Ainsi, APT téléchargera les paquets à partir de ce dépôt, assurant ainsi leur authenticité.

Il est également possible d'installer des paquets qui ne proviennent pas de son dépôt originel en le spécifiant durant l'installation.

APT et APT-GET ne dépende pas entres eux. Effectivement, ce sont deux outils distinct et APT est plus fréquemment utilisé car il est beaucoup plus user-friendly et un meilleur outil que APT-GET.

La raison de pourquoi APT est plus user-friendly est car par exemple lors de l'installation d'un paquet, les informations afficher sont plus courte, il affiche le nécessaire avec une barre de progression. Aussi, si on regarde pour voir si un paquet est déjà sur le système, APT affichera plus clairement les informations tandis que APT-GET, qui lui affichera un bloc de donnée.

Afin de mettre à jour tous les informations des paquets installer sur le système, nous pouvons utiliser la commande suivante :

marijan$ apt update

Pour mettre à jour les paquets du système, il suffit d'utiliser la commande suivante :

marijan$ apt upgrade

Il est possible de modifier le lien vers le dépôt logiciel (Software Repository) :

marijan$ apt edit-sources

Lors de l'installation d'un paquet, nous n'avons plus besoin de spécifié sont extension, simplement le nom. APT va ensuite vérifier si il n'est pas déjà installer sur le système, puis va vérifier si il faut installer d'autres paquets afin d'assurer le fonctionnement :

marijan$ apt install telnet

Il va ensuite faire un résumer du toute et va demander à l'utilisateur de confirmer l'installation.

Pour supprimer un paquet, utilisez la commande suivante :

marijan$ apt remove telnet

Il est possible de vérifier tous les paquets disponible :

marijan$ apt list| grep telnet

Le grep permet de chercher uniquement un paquet en particulier afin de vérifier si il est bien installer.

Il est possible de vérifier si un paquet en particulier est installer sur la machine en utilisant :

marijan$ apt search telnet

Redirection E/S

Redirection E/S, ou redirection d'entrée et de sortie (output, input en anglais) concerne les messages que nous avons lorsqu'on exécute une commande sur le shell.

Il en existe trois, dont notamment :

- Standard Input : concerne l'entrée d'une commande :

marijan$ cat hello.txt

- Standard Output : concerne la réponse lors de l'exécution de la commande :

marijan$ cat hello.txt Salut c'est Marijan

- Standard Error : concerne l'erreur qui nous es retourné en cas de problème :

marijan$ cat hello.txt cat: hello.txt: No such file or directory

Il est possible de modifier le contenu d'un fichier en utilisant la commande echo, suivi du texte ainsi de une flèches vers la droite en direction du fichier souhaité. Par exemple :

marijan$ cat hello.txt Salut c'est Marijan marijan$ echo "Fichier de Marijan" > hello.txt marijan$ cat hello.txt Fichier de Marijan

Si on souhaite ajouter du contenu dans ce dernier, il suffit d'utiliser deux flèches vers la droite :

marijan$ cat hello.txt Salut c'est Marijan marijan$ echo "Fichier de Marijan" >> hello.txt marijan$ cat hello.txt Salut c'est Marijan Fichier de Marijan

Pour les erreurs, même principes sauf que nous allons utiliser le chiffre deux suivi d'une flèche pour écraser le contenu. Ici, nous allons créer un fichier error.txt au passage :

marijan$ cat missing_file 2> error.txt marijan$ cat error.txt cat: missing_file : No such file or directory

Même principe, si on souhaite ajouter du contenu et non tout écraser, nous allons utiliser le chiffre deux suivi de deux flèches :

marijan$ cat missing_file 2>> hello.txt marijan$ cat hello.txt Salut c'est Marijan Fichier de Marijan cat: missing_file : No such file or directory

Si on souhaite redirigé les erreurs sans avoir quelque chose à la sortie, il suffit de rediriger vers le dossier /dev/null qui est le dossier où nous inscrivons tous ce qui n'est pas nécessaire.

marijan$ cat missing_file 2> /dev/null

Pour combiner l'a sortie avec l'entrée, nous pouvons utiliser les pipes. Le symbole du pipe est (|) et afin de rédigé la commande correctement, voici un exemple :

marijan$ grep Marijan hello.txt | less Salut c'est Marijan (END)

Réseau

Dans cette section, vous pouvez trouver quelques commandes de base pour la configuration de la partie réseau sur les machines Linux.

Afin d'afficher et de modifier les interfaces sur la machine, utilisez la commande suivante :

marijan$ ip link

1: lo: <LOOPBACK,UP,LOWER_UP> mtu 65536 qdisc noqueue state UNKNOWN mode DEFAULT group default qlen 1000

link/loopback 00:00:00:00:00:00 brd 00:00:00:00:00:00

2: ens192: <BROADCAST,MULTICAST,UP,LOWER_UP> mtu 1500 qdisc mq state UP mode DEFAULT group default qlen 1000

link/ether 00:50:56:01:03:3c brd ff:ff:ff:ff:ff:ff

altname enp11s0

La première interface est la loopback, la seconde, ens192 est l'interface Ethernet de la machine. Ce qui peut être intéressant si nous souhaitons attribuer une adresse IP fixe à la machine, c'est le link/ether qui est l'adresse MAC de l'interface.

Pour voir l'adresse IP assigné à l'interface, exécutez la commande :

marijan$ ip addr

1: lo: <LOOPBACK,UP,LOWER_UP> mtu 65536 qdisc noqueue state UNKNOWN group default qlen 1000

link/loopback 00:00:00:00:00:00 brd 00:00:00:00:00:00

inet 127.0.0.1/8 scope host lo

valid_lft forever preferred_lft forever

inet6 ::1/128 scope host

valid_lft forever preferred_lft forever

2: ens192: <BROADCAST,MULTICAST,UP,LOWER_UP> mtu 1500 qdisc mq state UP group default qlen 1000

link/ether 00:50:56:01:03:3c brd ff:ff:ff:ff:ff:ff

altname enp11s0

inet 172.16.0.15/16 brd 172.16.255.255 scope global ens192

valid_lft forever preferred_lft forever

inet6 fe80::250:56ff:fe01:33c/64 scope link

valid_lft forever preferred_lft forever

Comme vu précédemment, nous retrouvons l'interface ens192 avec plus d'information notamment inet, qui est l'adresse IPv4 et inet6, qui est l'adresse IPv6.

Afin d'assigner l'adresse IP à l'interface, utilisez la commande suivante :

marijan$ ip addr add 192.168.X.X/24 dev eth0

Cette modification s'applique uniquement après le redémarrage de la machine.

Pour créer une route sur le système, exécutez la commande :

marijan$ ip route Kernel IP routing table Destination Gateway Genmask Flags Metric Ref Use Iface default 172.16.0.1 0.0.0.0 UG 0 0 0 ens192 localnet 0.0.0.0 255.255.0.0 U 0 0 0 ens192 marijan$ ip route add 192.168.X.X /24 via 192.168.X.X

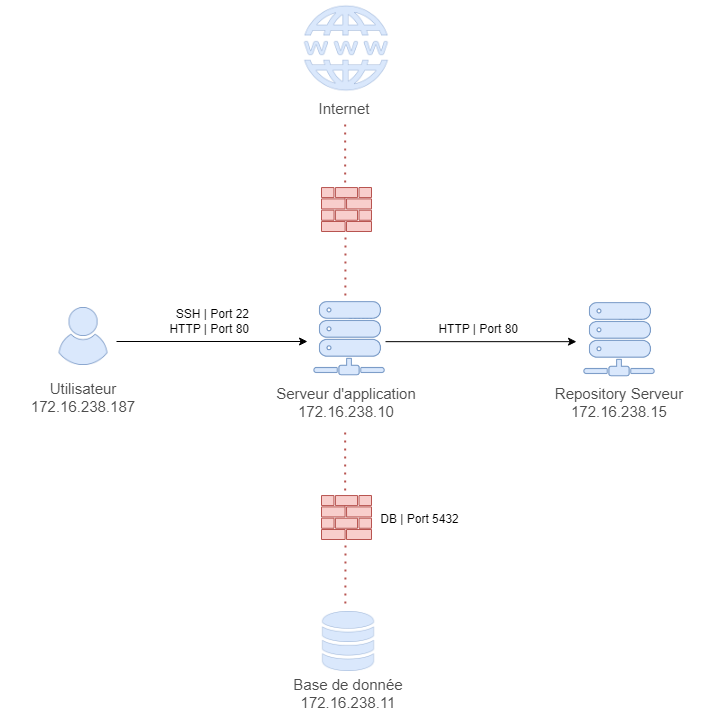

Accès et restrictions réseaux (iptables)

Afin de gérer les accès et les restrictions réseaux entres les différentes machines Linux, il existe principalement deux façons. La première, c'est d'installer un pare-feu afin de gérer les règles. La deuxième est sans doute la plus bénéfique en terme de coup, c'est d'utiliser l'outil iptables.

Sur les systèmes RedHat ou CentOS, il devrait être installer par défaut. Sur les distributions Debian ou Ubuntu, il faut l'installer à la main :

marijan$ apt install iptables

Une fois installer, on peut voir les règles par défaut en exécutant la commande suivante :

marijan$ iptables -L Chain INPUT (policy ACCEPT) target prot opt source destination Chain FORWARD (policy ACCEPT) target prot opt source destination Chain OUTPUT (policy ACCEPT) target prot opt source destination

Comme le démontre l'output ci-dessus, les trois types de règle sont les suivantes :

- Chain Input : concernes les connexions entrantes sur la machine ;

- Chain Forward : permet de transférer les connexions entrantes vers une machine distinct (ex. comment un routeur le fait) ;

- Chain Output : concernes les connexions sortantes vers d'autres machines.

On utilise le terme Chain of rules (chaîne de règle) car chaque règles sur l'outil fait une vérification avant de valider la connexion.

Afin de mieux comprendre l'utilisation de IPTables, je vais utiliser le schéma réseau ci-dessous et appliquer des restrictions sur mes machines :

Dans un premier temps, je vais autoriser les connexions en SSH sur mon serveur d'application (172.16.238.10) uniquement à la machine utilisateur (172.16.238.187) sur le port 22 :

marijan$ iptables -A INPUT -p TCP -s 172.16.238.187 --dport 22 -j ACCEPT

Voici ce que les options signifient :

- -A : type de règle (INPUT, OUTPUT, FORWARD) ;

- -p : protocole ;

- -s : IP source ;

- -d : destination (si forward, output) ;

- --dport : port de destination ;

- -j : type d'action (ACCEPT, DROP, REJECT).

On peut désormais voir la règle sur notre table :

marijan$ iptables -L Chain INPUT (policy ACCEPT) target prot opt source destination ACCEPT tcp -- 172.16.238.187 anywhere tcp dpt:ssh

Si un autre utilisateur essaie de ce connecter au serveur d'application avec la table dans l'état ci-dessus, sa fonctionnerait aussi car nous n'avons pas restreint l'accès. Pour restreindre l'accès à tous et laisser uniquement les machines que nous autorisons, il suffit d'exécuter la commande suivante :

marijan$ iptables -A INPUT -p TCP --dport 22 -j DROP

Vu que nous n'avons pas spécifié la source, toutes les sources seront rejeté car nous avons utiliser un DROP. La table ressemble donc à ceci :

marijan$ iptables -L Chain INPUT (policy ACCEPT) target prot opt source destination ACCEPT tcp -- 172.16.238.187 anywhere tcp dpt:ssh DROP tcp -- anywhere anywhere tcp dpt:ssh

L'ordre des règles sur la table à une importance. Si le DROP était avant le ACCEPT, la règle autorisant la machine n'aurait pas pu fonctionner.

Nous allons maintenant terminer de configurer la table pour le serveur d'application.

Dans un premier temps, nous allons autoriser la sortie en direction du serveur de base de donnée sur le port en question :

marijan$ iptables -A OUTPUT-p TCP -d 172.16.238.11 --dport 5432 -j ACCEPT

Ensuite, nous allons également autoriser la sortie en direction vers notre repository serveur sur le port 80 :

marijan$ iptables -A OUTPUT-p TCP -d 172.16.238.15 --dport 80 -j ACCEPT

Nous allons accepter l'entrée du client sur le port HTTP :

marijan$ iptables -A INPUT -p TCP -s 172.16.238.138 --dport 80 -j ACCEPT

Pour terminer, nous allons bloquer toutes les connexions sortant depuis notre serveur d'application.

marijan$ iptables -A INPUT -p TCP --dport 80 -j DROP marijan$ iptables -A INPUT -p TCP --dport 443 -j DROP

Voici un résumé de la table du serveur d'application :

marijan$ iptables -L Chain INPUT (policy ACCEPT) target prot opt source destination ACCEPT tcp -- 172.16.238.187 anywhere tcp dpt:ssh DROP tcp -- anywhere anywhere tcp dpt:ssh ACCEPT tcp -- 172.16.238.187 anywhere tcp dpt:http Chain FORWARD (policy ACCEPT) target prot opt source destination Chain OUTPUT (policy ACCEPT) target prot opt source destination ACCEPT tcp -- anywhere 172.16.238.11 ttcp dpt:postgresql ACCEPT tcp -- anywhere 172.16.238.15 ttcp dpt:http DROP tcp -- anywhere anywhere ttcp dpt:http DROP tcp -- anywhere anywhere ttcp dpt:https

Sachant que nous avons bloquer toutes les connexions sortantes depuis le serveur d'application vers le port 80 et 443, pour en autoriser une et la mettre au dessus de la règle en question, il suffit d'utiliser l'option -I à la place de -A :

marijan$ iptables -I OUTPUT -p TCP -d 172.16.238.100 --dport 443 -j ACCEPT

Pour supprimer une entrée, il suffit d'utiliser l'option -D ainsi que le type et le numéro de la ligne :

marijan$ iptables -D OUTPUT 5

Pour terminer les accès sur notre schéma, il nous restes plus qu'à autoriser les connexion entrantes uniquement pour le serveur d'application sur notre base de donnée :

marijan$ iptables -A INPUT -p TCP -s 172.16.238.10 --dport 5432 -j ACCEPT marijan$ iptables -A INPUT -p TCP --dport 5432 -j DROP

Sur les machines, il est possible de voir quels connexions sont établis et sur quel port ils écoutent en utilisant la commande suivante :

marijan$ netstat -an | grep 5432 tcp 0 0 172.16.238.10:44060 172.16.238.11:5432 ESTABLISHED

Vu que nous n'avons pas défini dans la table le port d'entrée pour la base de donnée mais uniquement la sortie, le système va prendre un port aléatoire (44060 ici) et va toujours être différent. Il est important d'ajouter une entrée si nous souhaitons avoir quelque chose de fixe.

Connexion à distance et copie des fichiers (SSH/SCP)

Si nous établissons une machine virtuelle utilisant comme système d'exploitation Linux depuis par exemple un hyperviseur comme VMWare ESXi, afin d'accéder à la console de ce dernier facilement sans avoir à passer par la console web, nous pouvons utiliser le service Secure Shell (SSH) ainsi que Secure Copy (SCP) pour la copie des fichiers.

Afin de mettre en place ce service, il faudra installer sur la machine souhaité le paquet de communication sécurisé openssh-server :

marijan$ apt install openssh-server

La configuration de ce dernier ce passe dans son fichier /etc/ssh/sshd_config. Il faudra décommenter le port ainsi que le mettre à jour si nécessaire. Aussi, la ligne PermitRootLogin permet d'autoriser l'utilisateur root en connexion Secure Shell. Il est possible d'ajuster plusieurs choses pour ce type de connexion depuis ce fichier :

Include /etc/ssh/sshd_config.d/*.conf Port 1339 <------------- #AddressFamily any #ListenAddress 0.0.0.0 #ListenAddress :: #HostKey /etc/ssh/ssh_host_rsa_key #HostKey /etc/ssh/ssh_host_ecdsa_key #HostKey /etc/ssh/ssh_host_ed25519_key # Ciphers and keying #RekeyLimit default none # Logging #SyslogFacility AUTH #LogLevel INFO # Authentication: #LoginGraceTime 2m PermitRootLogin yes <------------- #StrictModes yes #MaxAuthTries 6 #MaxSessions 10

Afin de ce connecter sur une machine Linux depuis Windows, il faudra installer des outils comme Putty pour le SSH et WinSCP pour le SCP par exemple.

Depuis une machine Linux à une machine Linux, il est possible d'utiliser les commandes ssh ainsi que scp en spécifiant simplement l'adresse IP du serveur et son port si ce n'est pas celui par défaut (22).

Planificateur de tâches (cronjobs)

Pour éviter d'avoir à effectuer manuellement les mêmes tâches quotidiennes à la même heure chaque jour, il existe un outil appelé cronjobs.

Cronjobs permet d'exécuter une commande à la date et à l'heure souhaitées automatiquement, sans intervention de notre part.

Pour configurer ce dernier, il suffit d'exécuter la commande suivante depuis l'utilisateur désiré. Si la commande est exécutée en tant que sudo, le cronjob sera exécuté comme si c'était root qui l'avait mis en place :

marijan$ crontab -e

Cette commande va ouvrir un fichier où à la fin de ce dernier ce trouve les lignes pour ajouter une nouvelle opération.

# Edit this file to introduce tasks to be run by cron. # # Each task to run has to be defined through a single line # indicating with different fields when the task will be run # and what command to run for the task # ... # For example, you can run a backup of all your user accounts # at 5 a.m every week with: # 0 5 * * 1 tar -zcf /var/backups/home.tgz /home/ # # For more information see the manual pages of crontab(5) and cron(8) # # m h dom mon dow command

- m : minute ;

- h : heure ;

- dom : la date (ex. le 20) ;

- mon : le mois (ex. le 3) ;

- down : le jour de la semaine (ex. le 1 (lundi)) ;

- command : la commande souhaité.

Si nous mettons des astérisques (*) pour le jour, le mois et la date, cela signifie qu'il le fera tous les jours, n'importe quel jour de la semaine et quel mois.

Création d'un service (systemd)

Cette section démontre comment créer son propre service en utilisant systemd (processus) ainsi comment faire un débogage de ce dernier. Afin de créer son service, voici quelques informations essentiels au sujet de notre programme :

- Programme : ce dernier ce trouve dans le répertoire /usr/bin/project-marijan.sh ;

- Dépendance : ce programme nécessite que l'application Python soit démarrer et ça, après que Postegres DB à été également démarré ;

- Utilisateur : le service a besoin d'un utilisateur service qui ce nomme project_marijan ;

- Erreur : en cas d'erreur, le service est sensé être redémarré automatiquement avec 10 secondes d'intervalles entre chaque essaie ;

- Journaux : afin de pouvoir faire du débogage, le service aura ces propres logs ;

- Démarrage : il sera démarrer uniquement si on démarre avec la partie graphique du système.

En premier temps, il faudra créer le fichier en question dans le répertoire /etc/systemd/system/project_marijan.service :

marijan$ vim /etc/systemd/system/project_marijan.service [Service] ExecStart= /bin/bash /usr/bin/project-marijan.sh

Dedans, nous avons créer la section Service nous avons spécifié le chemin pour notre programme. Les plus basiques des processus ont uniquement ces informations de renseigné.

Voici le fichier compléter avec toutes les informations que nous avons lister plus haut :

[Unit] Description=Python Project Marijan Documentation=wiki.stajic.me After=postgresql.service [Service] ExecStart= /usr/bin/project-marijan.sh User=project_marijan Restart=on-failure RestartSec=10 [Install] WantedBy graphical.target

Afin de manipuler ce service, il est possible d'utiliser les commandes systemctl et journalctl.

Système de stockage

Cette section comporte de multiples informations à propos du système de stockage sur un système d'exploitation Linux.

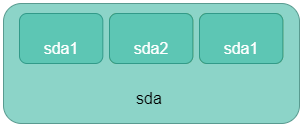

Partitions

Nous avons le possibilité de partitionner un disque en plusieurs parties. Sur Linux, ces parties correspondent à des blocs.

Il est possible d'afficher les informations d'un disque avec son nom, les différentes partitions ainsi que d'autres informations en exécutant la commande suivante :

marijan$ lsblk NAME MAJ:MIN RM SIZE RO TYPE MOUNTPOINT sda 8:0 0 120G 0 disk ├─sda1 8:1 0 487M 0 part /boot/efi ├─sda2 8:2 0 72.5G 0 part /media/MM/Data ├─sda3 8:2 0 46.6G 0 part /

Dans l'exemple ci-dessus, il s'agit d'un SSD divisé en trois partitions. SDA 3 qui est la partition spécifique pour l'utilisateur root, SDA2 qui est monté sur un répertoire spécifique afin de faire des sauvegardes du système et finalement SDA1 qui est réservé pour le processus de démarrage qui contient le "boot loaders" pour le système d'exploitation de la machine.

Il n'est pas obligatoire de partitionner un disque, nous pouvons le laisser par défaut. Nous utilisons cette méthode afin de voir plus claire.

Les informations des partitions sont stockés dans un table que on peut affiche avec la commande lsblk, ou pour des informations plus avancés, en exécutant :

marijan$ fdisk -l /dev/sda .. Disklabel type: gpt Disk identifier: 0xb8f9e6cc Device Boot Start End Sectors Size Id Type /dev/sda1 * 2048 999423 997376 487M 83 EFI System /dev/sda2 1001470 67106815 66105346 31.5G 5 Linux filesystem /dev/sda3 1001472 67106815 66105344 31.5G 8e Linux filesystem

Les informations supplémentaire que ce dernier fournis est notamment le Type utilisé, la taille du disque en bytes ainsi que les secteurs.

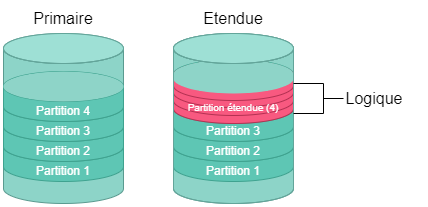

Avec le Master Boot Record (MBR), qui est un type de schéma de partition, Il existe principalement trois types de partitions :

- Primaire : utilisé pour le démarrage d'un système d'exploitation, pas plus de 4 partitions de ce type par disque ;

- Etendue : permet comme son nom d'indique d'étendre, dont notamment le type primaire à 4 autres partitions maximum ;

- Logique : les partitions logiques sont celle qui sont créer dans les étendues ;

Le problème avec le MBR, c'est que nous sommes donc limité à 4 partition par disque, avec uniquement 2 TB de stockage maximum. Afin de faire face à ce problème, un nouveau type de schéma de partition est apparu, GUID Partition Table (GPT).

Avec GPT, la restriction de partition ainsi que d'espace de stockage a été solutionner. Nous pouvons donc effectivement créer autant de partition que l'on souhaite, sur un disque avec un stockage illimité.

Maintenant, si imaginons nous avons un deuxième disque dur /dev/sdb, et que nous souhaitons le partitionner en utilisant GPT, nous n'allons plus utiliser fdisk, mais gdisk suivi du chemin vers le nouveau disque.

marijan$ gdisk /dev/sdb GPT fdisk (gdisk) Parition table scan: MBR: protective BSD: not present APM: not present GPT: present Found valid GPT with protective MBR; using GPT. Command (? for help):

Système de fichier

Pour pouvoir écrire et lire sur un disque ou une partition que nous avons créer, il faut établir le système de fichier de ce dernier. Un des plus utilisé de nos jours est le système EXT4.

Afin de faire monter le système de fichier sur le disque en question, il suffit d'exécuter les commandes suivante :

marijan$ mkfs.ext4 /dev/sdb1 marijan$ mkdir /mnt/ext4 marijan$ mount /dev/sdb1 /mnt/ext4 marijan$ mount | grep /dev/sdb1 /dev/sbd1 on /mnt/ext4 type ext4 (rw, relatime,data=ordered)

En cas de redémarrage, la modification va automatiquement ce supprimer. Afin de l'appliquer en dure, il suffit de l'ajouter dans le fichier /etc/fstab.

marijan$ vim /etc/fstab # /etc/fstab: static file system information. # # Use 'blkid' to print the universally unique identifier for a # device; this may be used with UUID= as a more robust way to name devices # that works even if disks are added and removed. See fstab(5). # # systemd generates mount units based on this file, see systemd.mount(5). # Please run 'systemctl daemon-reload' after making changes here. # # <file system> <mount point> <type> <options> <dump> <pass> /dev/sdb1 / ext4 defaults,relatime,errors=panic 0 1

Voici à quoi correspond chacune des catégories :

- Filesystem : chemin où nous devons monter le système de fichier ;

- Mountpoint : où le répertoire doit être monté ;

- Type : type de système de fichier ;

- Options : lecture et écriture ;

- Dump : 0 = ignorer, 1 = faire une sauvegarde ;

- Pass : 0 = ignorer, 1 ou 2 = système de fichier vérifier (FSCK) ;

Grâce aux redirections E/S, il est possible d'ajouter directement cette information dans le fichier /etc/fstab :

marijan$ echo "/dev/sdb1 /mnt/ext4 ext4 rw 0 0" >> /etc/fstab

Type de stockage

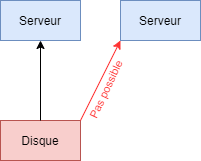

DAS

Le DAS Direct Attached Storage c'est lorsque que les disques de stockage sont directement reliés au serveur. Les échanges entre les disques et le serveur se font en mode bloc. Le désavantage c'est qu'il n'est pas possible d'utiliser les disques sur plusieurs machines en même temps.

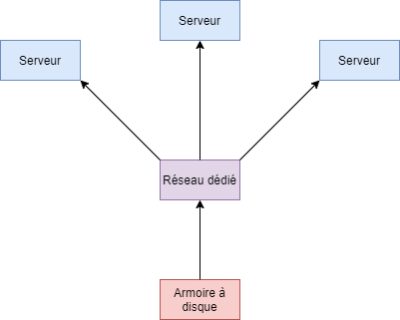

SAN

Le SAN Storage Area Network c'est une armoire qui contient plusieurs baies de disque qui sont reliées au système d'information par un réseau dédié. Généralement on utilise de la fibre optique et pour ce faire, on utilise des switch FC (fibre optique). Les disques durs ne sont donc pas reliés directement au serveur. Pour y accéder, on utilise le mode bloc avec le système de fichier des serveurs. L'avantage c'est que nous pouvons utiliser un disque pour plusieurs serveurs en même temps. Aussi, il est possible d'ajouter des disques sans problème.

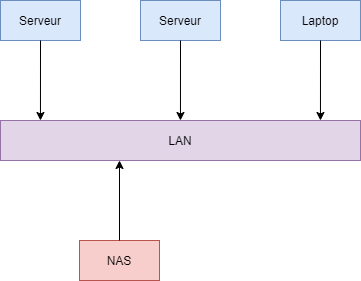

NAS

Le NAS Network Attached Storage est une baie de stockage qui a à disposition son propre système d'exploitation, logiciel de configuration, système de fichiers ainsi que des disques. Si on prend l'exemple d'une entreprise, le NAS est relié au réseau de l'entreprise pour stocker des fichiers. L'échange entre le NAS et un serveur ou un laptop se fait sous forme de fichier contrairement au NAS et DAS qui se font en mode bloc. Pour faire l'échange, on utilise les protocoles CIFS ou SMB pour Windows et NFS pour Linux/UNIX. L'avantage est qu'il permet l'accès à plusieurs personne en même temps. Il facilite également la tâche aux applications qui ont besoin du système de fichiers de façon intensive.

Commandes

lsb_release - Déterminer la distribution Linux

Pour déterminer la distribution Linux exacte en cours d'exécution sur votre machine, utilisez la commande lsb_release suivi du paramètre -a :

lsb_release -a No LSB modules are available. Distributor ID: Debian Description: Debian GNU/Linux 11 (bullseye) Release: 11 Codename: bullseye

man - Manuel

La plupart des distributions ont un manuel électronique préinstallé par défaut, que l'on peut utiliser en tapant man suivi de la commande que l'on souhaite rechercher.

man 7 signal

Il est divisé en 9 sections :

- Commandes utilisateur ;

- Appels système ;

- Bibliothèques de programmation ;

- Fichiers spéciaux et périphériques ;

- Fichiers de configuration, format et conventions ;

- Jeux ;

- Divers ;

- Commandes d'administration ;

- Routines noyau.

Il est possible de modifier l'ordre de ces sections dans le fichier /etc/manpath.config.

Si l'utilisateur sait quelle section est nécessaire pour la commande recherchée, il peut simplement préciser le numéro de cette section entre le man et la commande souhaité.

Il est possible de rechercher un mot spécifique en utilisant la commande man avec l'option -k suivie du mot recherché.

cd - Changement de répertoire

La commande cd (Change Directory) permet de ce déplacer dans les différents répertoires de l'arboresance Linux.

cd /etc/apparmor

Pour naviguer vers le répertoire parent, il suffit d'ajouter deux points .. après la commande cd. Si l'on souhaite revenir au répertoire racine, il suffit d'entrer simplement la commande cd sans spécifier aucun répertoire supplémentaire. On peut également revenir répertoire en ajoutant un tirer - après le cd.

pwd - Affichage du chemin absolu

La commande pwd permet d'afficher le chemin absolu du répertoire où l'utilisateur ce trouve.

pwd /etc/apparmor

ls - Affichage du contenu d'un répertoire

Cette commande permet d'afficher le contenu du répertoire où on ce trouve. On peut également lui spécifier le répertoire souhaitant être listé.

ls /etc/apparmor parser.conf

Il existe plusieurs options intéressantes que nous pouvons ajouter à cette commande dont notamment -l qui permet d'afficher plus d'informations sur les fichiers dont notamment son type, les droits dessus, le propriétaire, le groupe, etc.

ls /etc/apparmor -rw-r--r-- 1 root root 1597 Apr 3 2021 parser.conf

Aussi, pour afficher les documents et les dossiers cacher, il est possible d'utiliser l'option -a.

ls -a /home/support/cacher .fichier_cacher .dossier_cacher

Avec l'option -R on peut avoir les fichiers ainsi que les répertoires avec le contenu des dossiers.

ls -R /home/support ./Desktop: test.txt ./Documents: ./Download:

Une autre option, -t, permet d'afficher dans l'ordre de la dernière modification les fichiers du répertoire.

ls -t /home/support/test test1.txt test2.txt

Une dernière option qui est -r, cette fois en minuscule, permet d'inverser l'ordre des fichiers d'un répertoire

ls -r /home/support/test test2.txt test1.txt

file / stat - Affichage des informations

Il existe deux alternatives à la commande ls -l qui sont file et stat. Ces deux commandes fournissent des informations sur les fichiers et les dossiers.

En utilisant la commande file, on peut déterminer les types de fichiers, ce qui permet de savoir, par exemple, si test et test.txt sont des fichiers textes ou binaires.

file /home/support/test/test.txt test : Directory test/test.txt : ASCII text

Avec la commande stat, nous avons plus d'informations sur un fichier ou un répertoire.

stat /home/support/test/test.txt File: test.txt Size: 5 Device: b302h/45826d Inœud : 261472 Liens : 1 Access: (0644/-rw-r--r--) UID : ( 0/ root) GID : ( 0/ root) Access: 2021-11-26 12:00:17.702035921 +0100 Modify: 2021-11-26 12:00:17.702035921 +0100 Change: 2021-11-26 12:00:17.712035917 +0100 Birth: 2021-11-26 12:00:17.702035921 +0100

- Fichier : Le nom du fichier ;

- Taille : Taille réelle que le document fait ;

- Blocs : Le nombre de Block que le fichier prend sur le stockage ;

- Blocs d'E/S : Taille d'un bloc de données en octet sur la partition où est stocké le fichier ;

- Type de fichier : Type de fichier ;

- Accès : Droit d'accès sur le fichier ;

- UID : ID de l'utilisateur propriétaire du fichier ;

- GID : ID du groupe propriétaire du fichier ;

- Accès : Date de la dernière consultation du fichier ;

- Modif : Date de la dernière modification faite sur le fichier ;

- Changt : Date de la dernière modification de l'inode du fichier (ex. changement de droits).

mkdir / rmdir - Création / Suppression de répertoire

La commande mkdir (Make Directory) permet de créer des répertoires.

mkdir /etc/wiki

Il est possible de créer plusieurs dossier à la suite en utilisant l'option -p.

mkdir -p /etc/wiki/wiki2

Ici, on a créer le dossier wiki et dans ce dernier, on a créer le répertoire wiki2.

Pour supprimer un dossier, il suffit d'utiliser la commande rmdir (Remove Directory).

rmdir /etc/wiki

Il est également possible d'utiliser l'option -p pour supprimer une suite de répertoire.

touch / rm - Création / Suppression d'un fichier

Il est possible d'utiliser la commande touch pour créer un fichier.

touche /etc/wiki/wiki.txt

Pour supprimer, il suffit d'utiliser la commande rm (remove).

rm /etc/wiki/wiki.txt

En ajoutant l'option -R (ou -r), il est possible de supprimer un répertoire.

cp - Copier / Coller du contenu

Cette commande permet de copier coller du contenu. Il faut précisé la source qu'on souhaite copier et la destination, donc où est-ce qu'on souhaite la coller.

cp /etc/wiki/test.txt /etc/test/test.txt

Ici, on a copier le fichier test.txt qui ce trouvait dans le répertoire /etc/wiki et nous l'avons collé vers /etc/test.

En ajoutant l'option -R (ou -r), il est possible de copier/coller un répertoire.

mv - Déplacement du contenu

Pour déplacer du contenu, il est possible d'utiliser la commande mv (Move).

mv /etc/wiki/test.txt /etc/test

Il n'est pas nécessaire d'utiliser des options lorsqu'on souhaite déplacer un répertoire. Cependant, si l'on déplace un fichier qui a le même nom qu'un fichier dans le répertoire de destination, il le remplacera.

ln - Création de lien entre fichier et répertoire

La commande ln permet de créer un lien physique d'un fichier ou d'un répertoire.

ln /etc/wiki/wiki.txt /etc/test/wiki_raccourci.txt

En utilisant la commande de création de lien, si l'option -s n'est pas spécifiée, le lien créé sera un lien dur qui pointe directement vers l'inode du fichier original plutôt que vers le fichier en tant que tel (hard link). En revanche, si l'option -s est ajoutée, un lien symbolique sera créé, qui est simplement un fichier distinct qui pointe vers le fichier original (soft link). Ce type de lien est comparable à un raccourci sous Windows.

mount / umount - Montage / Démontage d'un système de fichier

Les périphériques sont stockés dans le répertoire dev du système par défaut. Toutefois, si l'on souhaite monter un périphérique sur un répertoire spécifique du système, il suffit d'utiliser la commande suivante :

mount /dev/cdrom /etc/

Dans cet exemple, le CD-ROM a été monté sur le répertoire etc.

On aura donc à partir de maintenant, en plus du contenu de base stocké dans le répertoire etc, le contenu du CD-ROM sera également inclus.

Pour détacher un périphérique d'un répertoire, vous pouvez utiliser la commande suivante :

umount /dev/cdrom

Il est important de noter que si vous souhaitez démonter un périphérique, vous ne devez pas être situé dans le répertoire correspondant, sinon le démontage ne fonctionnera pas.

cat / more / less - Affichage du contenu d'un fichier

Ces trois commandes permettent d'afficher le contenu d'un fichier mais il existe bien entendu une différence entre les trois.

Lorsqu'on utilise la commande cat sur un fichier, le contenu entier de ce fichier est affiché.

cat /etc/wiki/wiki.txt

Le principal inconvénient de la commande cat est qu'elle affiche tout le contenu du fichier en une seule fois, ce qui peut rendre difficile la lecture de fichiers contenant beaucoup d'informations. En revanche, pour les fichiers de petite taille, la commande cat est pratique et peut être utilisée sans problème.

Ensuite, la commande more sur un fichier, le contenu est afficher page par page.

more /etc/wiki/wiki.txt

Pour les fichiers contenant beaucoup d'informations, sa permet d'afficher le contenu page par page, plutôt que la commande cat qui affiche tout le contenu d'un fichier en une seule fois. Cela rend la lecture des fichiers plus facile et plus pratique.

Pour terminer, la commande less est très similaire que more, mais avec des fonctionnalités en plus.

less /etc/wiki/wiki.txt

En effet, il est souvent plus pratique d'utiliser la commande less plutôt que cat, car less permet d'afficher le contenu des fichiers page par page, facilitant ainsi la lecture des fichiers volumineux. De plus, less offre des fonctionnalités supplémentaires telles que la recherche de texte, la possibilité de faire défiler le contenu du fichier à l'aide des touches fléchées, la possibilité de naviguer vers l'avant et l'arrière dans le contenu du fichier, et bien plus encore. Ces fonctionnalités sont similaires à celles que l'on peut trouver dans l'éditeur de texte Vim, ce qui peut être très utile pour les utilisateurs familiers avec cet éditeur.

vi - Éditeur de texte

La commande vi ou vim (Visual Editor Improved) est l'un des principaux éditeur de texte sur toutes les distributions Linux en shell.

vim /etc/wiki/wiki.txt>

vi est la version basique de l'éditeur de texte, vim est la version améliorer de ce dernier.

Modes de fonctionnement

Il existe trois modes de fonctionnement différent :

- Commandes : Ce mode est celui par défaut lorsqu'on ouvre un fichier, il indique que chaque touche du clavier que nous allons faire peut-être un raccourci défini pour interagir avec le fichier (en dehors du contenu). Par exemple, pour passer en mode insertion, donc pour pouvoir inscrire du contenu, il suffit de faire le raccourcie i.

- Insertion : Ce mode permet d'inscrire du contenu dans le fichier. Comme vu dans le point ci-dessus, pour passer dans ce mode il suffit de faire la commande i.

- Ex : Ce mode permet permet également de passer de saisir des commandes qui apparaîtront en bas de l'écran du fichier sur lequel nous travaillons en utilisant les caractères spéciaux :, / ou ? suivi de l'instruction. Par exemple, pour rechercher un mot dans un fichier, nous pouvons utiliser la commande / suivi du mot recherché. Un autre exemple est la commande pour quitter le fichier en le sauvegardant : nous pouvons utiliser la commande : suivie de wq (pour Write Quit).

Si on souhaite quitter le mode insertion ou ex, il est possible de faire la touche Echap pour revenir au mode par défaut qui est commande.

Remplacement de caractères

Avec le mode Ex, on peut également rechercher et remplacer des caractères sur un fichier. La commande est composé de trois principales choses :

:s/[nom]/[nouveau nom]

Il est bien évidemment possible de la paramétrer en ajoutant des options comme à partir de quel ligne on souhaite remplacer, jusqu'à qu'elle ligne et si on souhaite remplacer toutes les occurrences, même celle qui n'ont pas forcément le même orthographe.

Pour imager la chose, nous avons un fichier qui contient les mots suivants :

Dominique Dominique Cédric Dominique Dominique DomINique DominiQUEe Tarik Dominique

Nous souhaitons remplacer tous les Dominique, peu importe l'écriture, part Marijan à partir de la 4ème ligne, jusqu'à la fin.

4,$s/Dominique/Marijan/i

- 4 : La ligne à partir de la quel commencer ;

- $ : Permet d'indiquer la dernière ligne du fichier ;

- s : Permet de lancer la recherche (search) ;

- Dominique : Indique le mot à remplacer ;

- Marijan : Indique le mot par le quel il a été remplacé ;

- i : Paramètre indiquant pour remplacer tous les "Dominique", peu importe l'orthographe.

Il existe deux autres types de paramètres de base pour la commande de remplacement, en plus du i. Le premier est le I (i majuscule), qui est sensible à la casse, c'est-à-dire qu'il remplacera le mot indiqué uniquement s'il est orthographié de la même manière, en respectant la casse. Le second est le g, qui permet de remplacer toutes les occurrences du mot indiqué sur une ligne, car sans lui, il ne remplacera que la première occurrence.

Commandes externe

Il est possible d'exécuter des commandes shell tout en étant dans l'éditeur de texte. Pour ce faire, il faut être en mode Ex puis utiliser le caractère ! suivie de la commande en question.

:!date Mon 20 Mar 2023 09:34:01 AM CET

Si on souhaite inscrire le résultat de la commande directement dans le fichier éditer, il suffit d'ajouter un r devant le !.

Options de l'éditeur

Il est possible de configurer l'éditeur en activant des options en mode Ex avec la commande set suivi du paramètre.

:set numbers 1 Hello 2 Marijan 3 Stajic

Dans l'exemple ci-dessus, nous avons utiliser la commande set suivi du paramètre numbers pour activer les nombres. Pour désactiver, il suffit d'ajouter un no devant l'option en question.

Cette option sera activé temporairement, c'est-à-dire qu'à la prochaine édition de fichier, l'option ne sera plus active. Pour sauvegarder le paramètre, il faut l'ajouter dans le fichier /home/user/.vimrc

Pour voir la configuration actuelle, il est possible de faire simplement la commande set. Si on souhaite avoir tous les détailles, il suffit de faire set suivi de all.

Liste de commandes

Voici une liste de commandes d'insertion :

| Commande | Description |

|---|---|

| h | Permet de déplacer le curseur vers la gauche |

| l | Permet de déplacer le curseur vers la droite |

| j | Permet de déplacer le curseur vers le bas |

| k | Permet de déplacer le curseur vers le haut |

| 0 | Permet de revenir au premier caractère |

| $ | Permet de ce rendre au dernier caractère |

| w | Permet de ce rendre au premier caractère du prochain mot |

| b | Permet de ce rendre au premier caractère du mot précédant |

| e | Permet de ce rendre au dernier caractère du prochain mot |

| G | Permet de ce rendre au premier caractère de la dernière ligne |

| [numéro]G | Permet de ce rendre au premier caractère de la ligne indiqué |

| Ctrl+b | Permet de déplacer le curseur et l'affichage d'une page vers le haut (page précédant) |

| Ctrl+f | Permet de déplacer le curseur et l'affichage d'une page vers le bas (page suivante) |

| i | Permet de passer en mode insertion |

| a | Permet de passer en mode insertion en passant directement au caractère après le curseur |

| o | Permet de passer en mode insertion en passant directement à la ligne suivante |

| I | Permet de passer en mode insertion en revenant au début de la ligne |

| A | Permet de passer en mode insertion en passant directement au dernier caractère de la ligne |

| O | Permet de passer en mode insertion en passant à la ligne du dessus |

| x | Permet de passer de supprimer le caractère après le curseur |

| X | Permet de passer de supprimer le caractère avant le curseur |

| dd | Permet de passer de supprimer une ligne entière |

| d0 | Permet de passer de supprimer les caractères avant le curseur |

| d$ | Permet de passer de supprimer les caractères après le curseur |

| dw | Permet de passer de supprimer le mot suivant |

| yy | Permet de copier une ligne entière |

| y0 | Permet de copier les caractères avant le curseur |

| y$ | Permet de copier les caractères après le curseur |